Компания Google сообщила о масштабном инциденте в сфере кибербезопасности. Хакеры, связанные с Северной Кореей, успешно взломали критически важное внутреннее программное обеспечение, обеспечивающее работу множества повседневных онлайн-сервисов. Главной целью злоумышленников была кража учетных данных. На данный момент остается неясным, сколько именно раз было скачано зараженное программное обеспечение до его удаления.

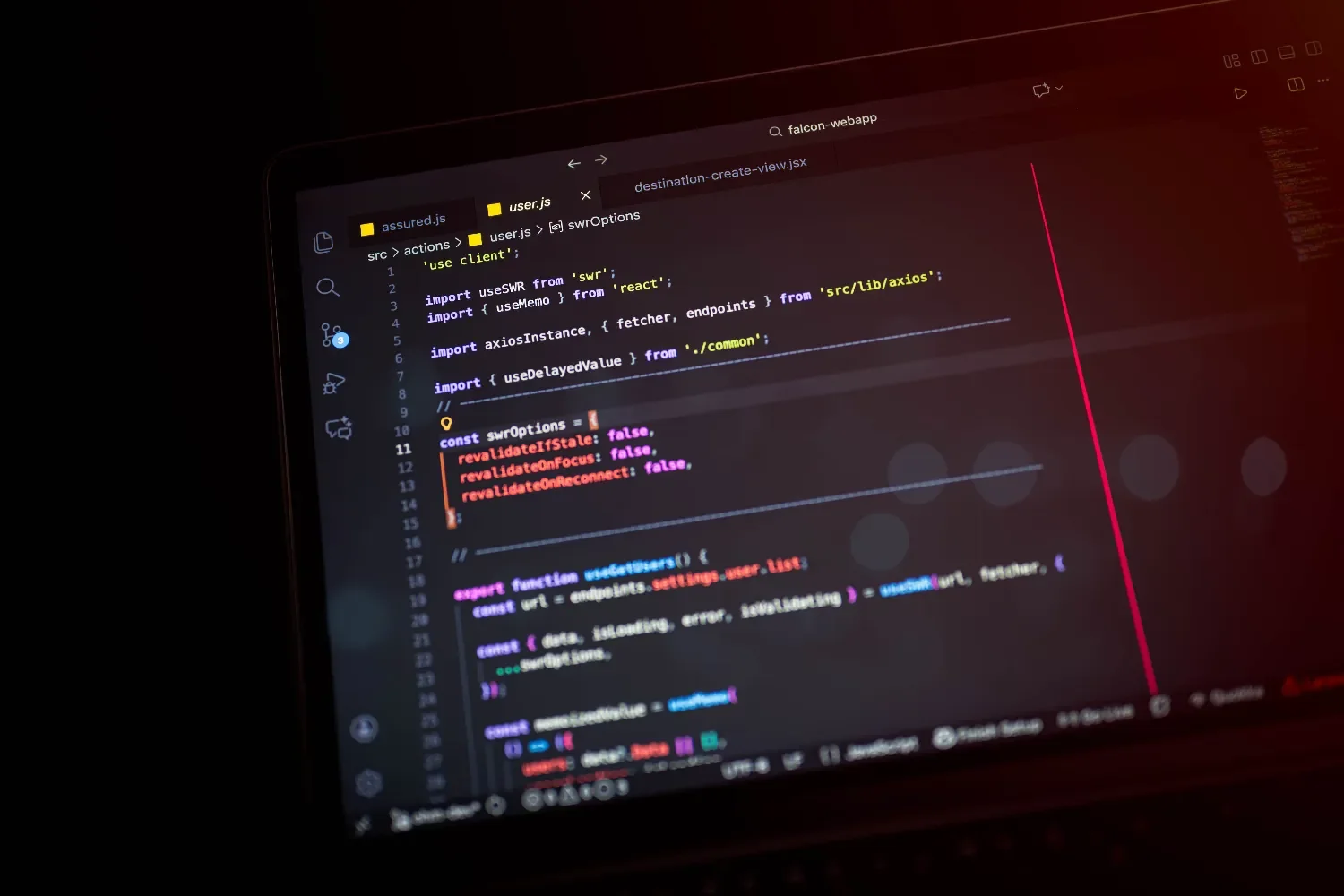

Мишенью киберпреступников стала Axios - библиотека для языка JavaScript, которая служит связующим звеном между различными приложениями и веб-сервисами. Согласно заявлениям Google и независимых экспертов по кибербезопасности, хакеры внедрили собственный вредоносный код в обновление программы, выпущенное в понедельник.

Масштаб угрозы трудно переоценить. Том Хегель, старший исследователь компании SentinelOne, подчеркнул значимость этой программы: каждый раз, когда пользователь загружает веб-сайт, проверяет баланс своего банковского счета или открывает приложение на смартфоне, существует огромная вероятность того, что именно Axios работает в фоновом режиме, обеспечивая бесперебойную передачу данных.

Библиотека Axios является самым популярным клиентом для обработки запросов и скачивается разработчиками около 100 миллионов раз каждую неделю.

Хотя вредоносное программное обеспечение уже было оперативно удалено, оно потенциально могло предоставить хакерам полный доступ к данным зараженных компьютеров. Это включает в себя пароли и учетные данные, которые могут быть использованы для кражи дополнительной конфиденциальной информации или осуществления других форм кибератак.

Специалисты по кибербезопасности подчеркивают, что опасность такого метода атаки заключается в том, что взлом одного базового компонента автоматически открывает злоумышленникам доступ к системам всех нижестоящих организаций и пользователей, которые применяют этот компонент.

Как пояснил Том Хегель, в случае подобной атаки пользователю даже не нужно кликать по подозрительной ссылке или совершать какую-либо ошибку. Программное обеспечение, которому разработчики уже доверяют, делает всю разрушительную работу за них в автоматическом режиме.

Подразделение Google по анализу угроз возложило ответственность за этот взлом на хакерскую группировку, отслеживаемую под кодовым названием UNC1069. В отчете Google, опубликованном в феврале этого года, указывалось, что эта группа активно действует как минимум с 2018 года и специализируется на атаках против криптовалютной и финансовой отраслей.

Джон Халтквист, главный аналитик группы по анализу угроз Google, заявил, что северокорейские хакеры обладают колоссальным опытом в проведении атак на цепочки поставок. По его словам, исторически они используют этот метод преимущественно для кражи криптовалюты.

Правительство США неоднократно заявляло, что Северная Корея использует украденные криптоактивы для финансирования своих программ по разработке вооружений, а также для обхода международных экономических санкций.

Согласно анализу, проведенному и опубликованному компанией по кибербезопасности Elastic Security, злоумышленники разработали версии вредоносного программного обеспечения, способные заражать операционные системы macOS, Windows и Linux. В Elastic Security отметили, что выбранные хакерами методы позволили им получить механизм доставки вируса, потенциальный охват которого исчисляется миллионами различных сред. На данный момент остается неясным, сколько именно раз было скачано зараженное программное обеспечение до его удаления.

Эксперты по безопасности настоятельно рекомендуют всем разработчикам и компаниям проверить свои системы на наличие зараженных версий. Если вредоносные обновления были установлены, машины следует считать полностью скомпрометированными, а все пароли, ключи доступа к облачным сервисам и токены необходимо немедленно заменить.

Ольга Божкова